7. května 2021. Pátek ráno. Bezpečnostní tým největšího amerického ropovodu otevře dashboard a vidí něco, co nikdy vidět nechtěl: ransomware v síti. Skupiny souborů šifrované. Systémy odpojené.

Za dvě hodiny před spuštěním ransomwaru útočníci stáhli 100 gigabajtů dat. Jako pojistku. Pro případ, že by firma odmítla platit.

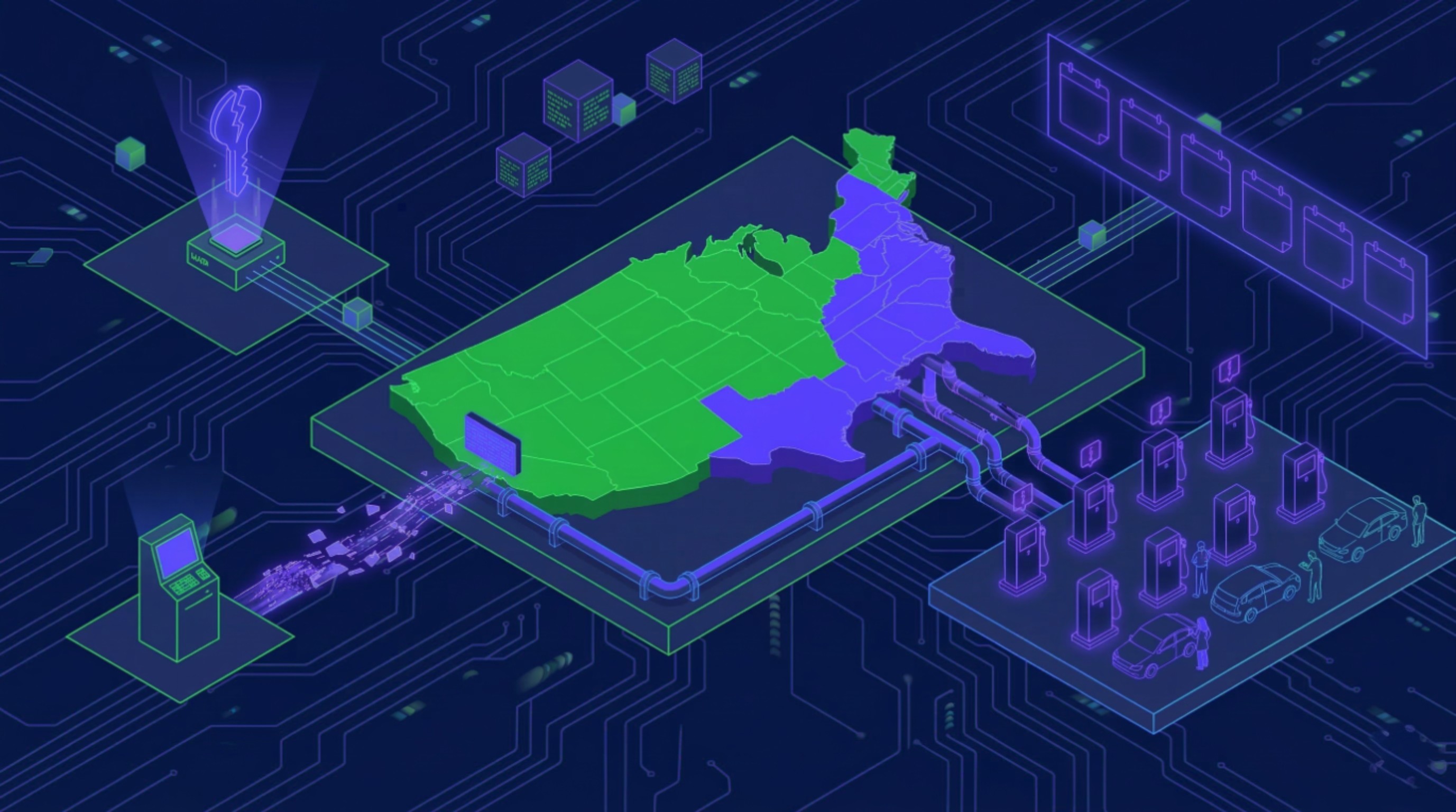

Záhy vedení rozhodlo: celý distribuční systém se preventivně odstaví. 5 500 mil potrubí přestane přepravovat palivo. Benzín, diesel, letecký kerosin.

Zásoby na pobřeží USA přestaly přitékat.

Co se vlastně stalo

Útočníci z ransomware skupiny DarkSide se dostali do sítě přes jeden VPN účet. Neaktivní. Pravděpodobně zapomenutý. Účet, který možná patřil zaměstnanci, jenž dávno odešel, nebo testovací přístup, který někdo zřídil a zapomněl zrušit.

Heslo k tomuto účtu bylo kompromitované při předchozím úniku dat z úplně jiné firmy. Útočníci ho nenašli luštěním – koupili ho nebo získali z databáze ukradených přihlašovacích údajů, kterých kolují v darknetu miliony.

A pak přišla ta klíčová věc: VPN účet neměl zapnutou vícefaktorovou autentizaci.

Jedno heslo. Žádné druhé ověření. Přístup do sítě jedné z nejkritičtějších infrastruktur na americkém kontinentě.

Po vstupu do sítě se útočníci pohybovali laterálně – přecházeli z jednoho systému na druhý, hledali nejcennější data a přístupy. Trvalo jim hodiny, než stáhli 100 GB firemních dat. Poté nasadili ransomware a zašifrovali kritické soubory.

Firma zaplatila výkupné 75 bitcoinů – v té době přibližně 4,4 milionu dolarů. Dostala dešifrovací nástroj, ale ten pracoval tak pomalu, že se nakonec musela spoléhat na vlastní zálohy.

Celkem šest dní bez provozu. 10 600 čerpacích stanic bez benzínu. Prezident Biden vyhlásil nouzový stav. Letecké společnosti měnily trasy kvůli nedostatku kerosinu.

Proč to přitom nebylo sofistikované

Tohle je ta část příběhu, která by měla každého IT manažera přimět k zamyšlení.

Útočníci nepotřebovali zero-day exploit. Neprolomili šifrování. Nepotřebovali měsíce přípravy ani tým státem sponzorovaných hackerů. Potřebovali jedno heslo z uniklé databáze a VPN bez MFA.

DarkSide fungoval jako Ransomware-as-a-Service (RaaS) – pronajímali svůj malware affiliates, kteří útočili za podíl z výkupného. Prakticky startup model aplikovaný na organizovaný zločin. Sídlí v Rusku, americká vláda nikdy neprokázala přímou státní podporu – ale skupina se systematicky vyhýbala útokům na subjekty v postsovětských zemích. Čistě pracovní etika.

Finanční motivace, profesionální přístup, minimální technická složitost útoku. Největší kybernetický útok na americkou energetickou infrastrukturu v historii. A na vstupu: jedno zapomenuté heslo bez druhého faktoru.

Co říká zákon: MFA a správa účtů nejsou volitelné

V českém zákoně č. 264/2025 Sb. a navazujících vyhláškách je řízení přístupu a vícefaktorová autentizace popsána detailně. Není to doporučení. Je to povinnost.

Vyhláška 410/2025 (nižší režim), §8 odst. 2 říká jasně: povinná osoba pro ověření identity administrátorů a uživatelů využívá autentizační mechanismus, který je založen na vícefaktorové autentizaci s alespoň dvěma různými typy faktorů, nebo kontinuální autentizaci na modelu nulové důvěry.

Vyhláška 410/2025, §7 odst. 1 k řízení přístupu: povinná osoba zajistí bezodkladnou deaktivaci účtu a odebrání přístupových práv při ukončení nebo změně smluvního vztahu. Tedy přesně to, co v Colonial Pipeline chybělo – neaktivní VPN účet bývalého nebo testovacího přístupu by zákon dnes explicitně přikazoval zrušit okamžitě po skončení potřeby.

Vyhláška 409/2025 (vyšší režim), §13 odst. 2 ještě detailněji: přidělení nejmenšího nutného přístupu, oddělení uživatelských a administrátorských účtů, pravidelné přezkoumání přístupových práv, evidence účtů nesplňujících MFA požadavky.

Jinými slovy: scénář z Colonial Pipeline je přesně ten typ selhání, na který zákon pamatuje a který vyžaduje systémově ošetřit.

Tři konkrétní věci, kvůli kterým se to stalo (a jak jim zákon brání)

1. Neaktivní účet zůstal aktivní

Někdo zřídil VPN přístup. Zapomněl ho zrušit. Možná odešel zaměstnanec, možná to byl testovací účet. Výsledek stejný – dveře otevřeny, nikdo je nehlídá.

Zákon vyžaduje bezodkladné odebrání přístupů při ukončení smluvního vztahu (§7 odst. 1 písm. f) vyhlášky 410/2025). A pravidelné přezkoumání všech přístupových práv (§7 odst. 1 písm. d)). Pravidelný audit „kdo má přístup kam" není byrokracie – je to přímo ten mechanismus, který by tento účet odhalil.

2. Žádné MFA na VPN

Kompromitované heslo z databáze úniku dat je věc, která se stává. Útočníci kupují tyto databáze po tisících. Hesla jsou komodita.

Druhý faktor je právě proto, aby kompromitované heslo samo o sobě nestačilo. SMS kód, autentizační aplikace, hardwarový token – cokoliv, co útočník s ukradeným heslem nemá. Zákon to nyní v ČR explicitně vyžaduje.

3. Žádná evidence neaktivních účtů bez MFA

Vyhláška 409/2025 pro vyšší režim dokonce vyžaduje (§19 odst. 3): dokud firma nesplní MFA požadavky u všech systémů, musí vést evidenci technických aktiv, účtů a autentizačních mechanismů, které tyto požadavky nesplňují – včetně odůvodnění. Ne proto, aby to bylo v šuplíku, ale proto, aby bylo jasné, kde jsou slabá místa a co je třeba postupně řešit.

V Colonial Pipeline žádná taková evidence neexistovala. Nebylo jasné, které VPN účty jsou aktivní, neaktivní, bez MFA. To, co zákon nyní vyžaduje zdokumentovat, tam chybělo v praxi.

Ransomware a Rusko: kontext, který nelze ignorovat

DarkSide sídlí v Rusku. Biden tehdy opatrně formuloval, že „není důkaz o účasti ruské vlády, ale skupina je na ruském území" a Moskva má „jistou odpovědnost". Ruská vláda jakoukoliv spojitost odmítla.

Záhy po útoku DarkSide vydal prohlášení, že „přístup jednoho z affiliates" vedl k útoku, se kterým nesouhlasili. Skupina krátce poté svou infrastrukturu odstavila – ale jak to v tomto byznysu bývá, klíčoví hráči se rekonstituují pod jinými jmény.

Ruské a čínské kybernetické skupiny – ať státem sponzorované nebo tolerované komerční gangy – představují největší systematické kybernetické hrozby pro evropskou a českou kritickou infrastrukturu. NÚKIB to potvrzuje pravidelně. APT28 a APT29 z Ruska. APT31 z Číny. A pak celé konstelace komerčních RaaS skupin, které operují s tichým souhlasem v zemích, kde za útoky na „nepřátele" nehrozí postih.

Pro firmy pod zákonem č. 264/2025 Sb. to má přímý důsledek: hodnocení rizik musí zahrnovat i geopolitické hrozby. Zákon nevyžaduje jmenovat Rusko nebo Čínu, ale vyžaduje, aby bezpečnostní opatření odpovídala skutečnému riziku – a to skutečné riziko tady je.

Co z toho dnes firmy potřebují udělat

Příběh z roku 2021 je poučný nikoli proto, že se stal velké americké firmě. Je poučný proto, že přesně stejné chyby – neaktivní účty, chybějící MFA, nerevidovaná přístupová práva – najdete dnes v desítkách českých firem, které spadají pod nový zákon.

Audit přístupových práv. Víte, kdo má VPN přístup? Platné i neplatné účty? Když naposledy byl ten přístup potřeba? Tady začněte.

MFA všude, kde je to možné. VPN, email, cloudové aplikace, interní systémy. Zákon to vyžaduje, ale i bez zákona je to nejjednodušší a nejlevnější ochranné opatření s nejvyšším poměrem cena/výkon.

Proces offboardingu. Kdy přesně se u vás odebírají přístupy odcházejícímu zaměstnanci nebo spolupracovníkovi? Je to ve stejný den? Zákon říká bezodkladně. Praxe v mnoha firmách říká „až bude mít IT čas".

Evidence neaktivních a nesoulad-MFA účtů. Pokud ještě nemáte všude MFA, zákon (vyšší režim) vyžaduje aspoň vědět, kde mezery jsou, a mít plán, jak je uzavřít.

Testování zálohovacího plánu. Colonial Pipeline měl zálohy. Dešifrovací nástroj od DarkSide byl tak pomalý, že je použít museli. Ale co kdyby zálohy nebyly? Zákon vyžaduje zálohy i jejich pravidelné testování. Záloha, která se nikdy netestovala, je nespolehlivá záloha.

Epilog: 63 bitcoinů zpět

Zajímavá dohra: měsíc po útoku FBI oznámila, že se jí podařilo zpětně sledovat a zajistit 63,7 bitcoinu ze zaplacených 75. Díky tomu, že bitcoinové transakce jsou veřejně dohledatelné na blockchainu a útočníci museli platbu přesunout přes sérii peněženek, které FBI mohla identifikovat.

Hodnota zajištěných bitcoinů v té době: přibližně 2,3 milionu dolarů. Bitcoin mezitím poklesl. DarkSide tedy na kolonialním útoku vydělal výrazně méně, než plánoval.

Firma zaplatila 4,4 milionu. Zpět dostala 2,3 milionu. Náklady na výpadek, bezpečnostní vyšetřování, posílení infrastruktury, regulační pokuty a reputační škody: mnohonásobně více.

Platit výkupné se nezdá jako dobrý byznys. Ani z pohledu útočníků.

Chcete zjistit, jak vaše firma stojí v oblasti řízení přístupu a MFA podle nové legislativy? Vyzkoušejte demo Kraita Cyber One nebo se domluvte na nezávazné konzultaci.

Zdroje: Wikipedia – Colonial Pipeline ransomware attack, INSURICA Cyber Case Study (2025), Georgetown Environmental Law Review, U.S. Department of Energy – Colonial Pipeline Cyber Incident, Huntress Threat Library, IEEE Xplore – Review of Colonial Pipeline Ransomware Attack, zákon č. 264/2025 Sb., vyhláška 409/2025 Sb. §13 a §19, vyhláška 410/2025 Sb. §7 a §8