Je jaro 2020. IT administrátor v jedné z amerických federálních agentur klikne na tlačítko „Aktualizovat". Systém stahuje novou verzi síťového monitorovacího softwaru SolarWinds Orion. Instalace proběhne v pořádku. Bezpečnostní nástroje nehlásí žádný problém. Antivirový software nic nezachytí. Digitální podpis aktualizace je v pořádku.

O čem administrátor neví: v té aktualizaci je backdoor. Propašovaný přímo do procesu sestavování softwaru. Digitálně podepsaný samotným výrobcem.

A není sám. Stejnou aktualizaci si právě stáhlo přibližně 18 000 zákazníků SolarWinds po celém světě.

Útok, který přepsal pravidla

SolarWinds byl v roce 2020 jedním z nejrozšířenějších nástrojů pro správu a monitoring IT infrastruktury. 33 000 zákazníků. 425 ze 500 největších amerických korporací. Všechny složky americké armády. Pentagon. Ministerstvo zahraničí. Ministerstvo financí. Cisco. Microsoft. Intel.

Právě tato důvěryhodnost z něj dělala dokonalý cíl.

Ruská rozvědka SVR, jejíž jednotka je v odborné komunitě označovaná jako APT29 nebo Cozy Bear, se do sítě SolarWinds dostala v září 2019. Nejprve test – v říjnu 2019 vložili testovací kód do Orionu, aby ověřili, zda ho někdo nezachytí. Nezachytil. V únoru 2020 přišla ostrá fáze: do procesu sestavování softwaru byl vložen backdoor nazvaný SUNBURST.

Šlo o operaci se smyslem pro detail. Malware byl navržen tak, aby napodoboval legitimní síťový provoz samotného Orionu. Po instalaci zůstal dva týdny zcela nečinný – aby nespustil detekční systémy sledující nové aktivity. Pak teprve kontaktoval řídící servery útočníků.

Byl digitálně podepsán certifikátem SolarWinds. Vypadal jako legitimní součást aktualizace. Ale nebyl.

Devět měsíců uvnitř

Od března 2020, kdy SolarWinds začal distribuovat kompromitované aktualizace, do prosince 2020, kdy byl útok odhalen – uplynulo přibližně devět měsíců.

Devět měsíců, během kterých APT29 postupně identifikoval, kdo z 18 000 stažení stojí za pozornost, a pak se v síti vybraných obětí pohyboval zcela bez povšimnutí. Četl e-maily ministrů. Procházel interní dokumenty. Mapoval infrastrukturu.

Bílý dům potvrdil, že následná aktivita (tedy ne jen stažení backdooru, ale skutečný průnik a špionáž) postihla nejméně 9 federálních agentur a přibližně 100 soukromých organizací. Ministerstvo spravedlnosti přiznalo, že útočníci přistoupili k přibližně 3 % jejich e-mailových schránek. Ministerstvo financí hlásilo průnik k systémům sloužícím nejseniorněji postaveným úředníkům.

Odhalení přišlo oklikou. V prosinci 2020 oznámila firma FireEye, přední americká kybernetická společnost, že byla napadena sofistikovaným státním aktérem a útočníci ukradli její sadu red team nástrojů. FireEye začala vyšetřovat, jak se to stalo. A narazila na SUNBURST.

Nikdo jiný útok neodhalil. Ne NSA. Ne žádná z postižených agentur. Odkryla ho bezpečnostní firma, která sama byla obětí.

Proč to je jiné než ostatní útoky

Většina kybernetických útoků cílí na oběť přímo: phishing, prolomení VPN, zranitelnost ve webové aplikaci. Oběť musí udělat chybu, nebo mít nezáplatovaný systém.

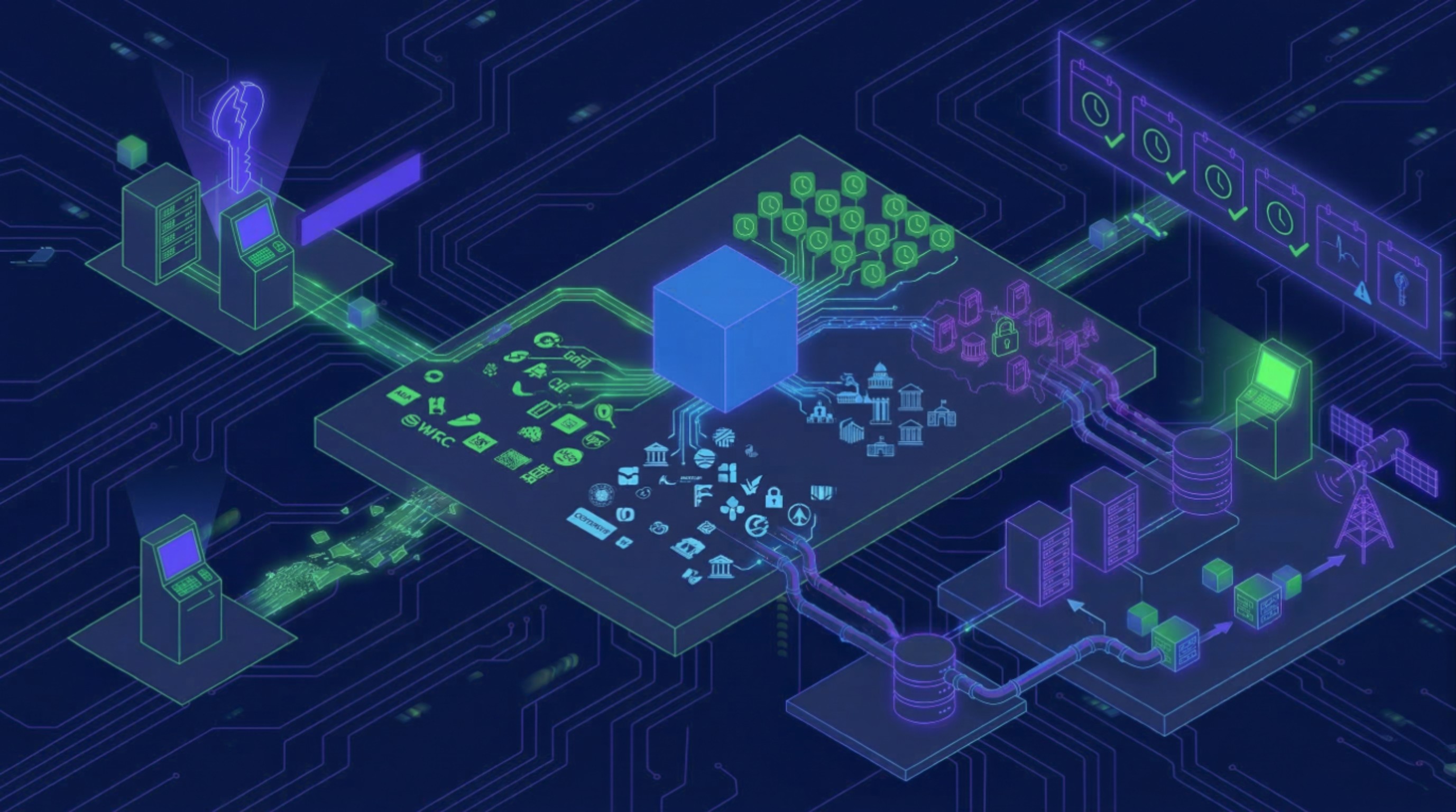

SolarWinds byl jiný. Útočníci nenapadli oběti. Napadli dodavatele, kterému oběti absolutně důvěřovaly. A pak se nechali oběťmi sami přizvat dovnitř.

Oběť neudělala žádnou chybu. IT administrátor, který klikl na „Aktualizovat", dělal přesně to, co měl dělat. Dodavatelský řetězec byl kompromitován na místě, kde ho nikdo nekontroloval.

Tohle je podstata supply chain útoku. A proto jsou tyto útoky tak nebezpečné: přicházejí z místa, které nepovažujete za hrozbu, ale za součást svého bezpečného prostředí.

Co říká zákon: bezpečnost dodavatelského řetězce je povinná

Zákon č. 264/2025 Sb. a vyhlášky 409 a 410/2025 na supply chain riziko pamatují explicitně. Není to náhoda – SolarWinds a podobné útoky jsou přesným důvodem, proč tato povinnost v legislativě je.

Vyhláška 409/2025 §9 – řízení dodavatelů (vyšší režim) ukládá jasné povinnosti: identifikovat a evidovat významné dodavatele, hodnotit rizika spojená s dodavateli před uzavřením smlouvy, smluvně zakotvit bezpečnostní požadavky, pravidelně přezkoumávat plnění smluv z hlediska bezpečnosti informací.

Příloha č. 5 k vyhlášce 409/2025 pak konkrétně vyjmenovává, co musí smlouvy s významnými dodavateli obsahovat: bezpečnostní opatření pro celý životní cyklus dodávaného produktu nebo služby, podmínky pro audit, podmínky pro předání dat, mechanismus pro případ, že se změní kontrola nad dodavatelem (akvizice, prodej).

Vyhláška 410/2025 §3 odst. 5 (nižší režim) stručněji, ale stejně závazně: firma musí v rámci hodnocení rizik zohledňovat rizika plynoucí z dodavatelského řetězce.

Klíčový princip, který SolarWinds ilustruje lépe než jakýkoli výukový materiál: přístup do vaší sítě, který má třetí strana, je váš bezpečnostní problém, ne její. Nebylo by to poprvé, co bezpečnostní audit firmy odhalí, že jejich dodavatel síťového monitoringu má administrátorský přístup ke kritickým systémům a nikdo to nikdy nekontroloval.

Kdo za tím stál a proč to udělal

V dubnu 2021 USA a Velká Británie formálně připsaly útok ruské Službě zahraničního zpravodajství (SVR), konkrétně skupině APT29 (Cozy Bear). Rusko jakékoli zapojení odmítlo. A kdo zná ruskou diplomatickou školu, ten ví, že tím Rusko své zapojení v podstatě potvrdilo 🙂

APT29 se nezabývá ransomwarem. Nezajímá ji výkupné. Je to zpravodajská jednotka – jejím cílem je špionáž: krást dokumenty, e-maily, strategie, vojenské plány, diplomatické komunikace. SolarWinds byl z tohoto pohledu mistrovské dílo: jediná kompromitace softwaru, devět měsíců neodhaleného přístupu k sítím vlád a korporací napříč světem.

APT29 operuje dlouhodobě a trpělivě. Celých 15 měsíců od prvního vstupu do sítí SolarWinds po odhalení útoku – a přitom nikdo nic nepozoroval. Dva týdny záměrné nečinnosti malwaru po každé instalaci u zákazníků. Útočníci projevili operační disciplínu, které se v kybernetickém světě dostává málokdy.

Pro srovnání: čínská APT31, kterou NÚKIB rovněž jmenuje v kontextu hrozeb pro ČR, operuje s podobnou trpělivostí při průmyslové špionáži. Obě skupiny mají jedno společné – nevhazují zápalnou bombu. Tiše čtou, kopírují a sledují. A čím déle zůstanou neodhaleny, tím víc toho stihnou.

Co to konkrétně znamená pro vaši firmu

Přímí zákazníci SolarWinds Orion v ČR tehdy existovali (software byl rozšířen i v Evropě). Ale přímá expozice není podmínkou poučení.

Každá firma, která dnes spadá pod zákon č. 264/2025 Sb., používá desítky softwarových produktů, jejichž aktualizace instaluje automaticky nebo bez hluboké analýzy. Každá firma má dodavatele, kteří mají privilegovaný přístup k jejím systémům: poskytovatel cloudu, IT outsourcing, MSP, dodavatel bezpečnostního softwaru, systémový integrátor.

Zákon nevyžaduje, abyste každou aktualizaci ručně analyzovali jako vojenský šifrant. Vyžaduje, abyste:

Identifikovali a evidovali významné dodavatele – tedy ty, jejichž kompromitace by mohla ohrozit vaši regulovanou službu. SolarWinds měl přístup k síti. To z něj dělalo kritického dodavatele, ať už ho tak někdo evidoval nebo ne.

Hodnotili rizika dodavatelů – před uzavřením smlouvy a pravidelně po ní. Jak jsou chráněni? Jaké mají certifikace? Jaký proces bezpečnostního vývoje softwarových produktů uplatňují?

Smluvně zakotvili bezpečnostní požadavky – právo na audit, povinnost notifikovat o incidentu, mechanismus exit strategie v případě kompromitace dodavatele.

Sledovali bezpečnostní upozornění – NÚKIB, CISA, dodavatelé bezpečnostních informací pravidelně publikují varování o kompromitovaných softwarových produktech. Devět měsíců trvalo, než byl SolarWinds odhalen. Každý den pak bylo kritické vědět a reagovat rychle.

Epilog: jak to SolarWinds přežil

SolarWinds útok přežil, ale nikoli bez jizev. Zákazníci museli odpojovat a dekontaminovat kompromitované systémy po celé měsíce. Firma čelila vyšetřování SEC, žalobám akcionářů, intenzivnímu přezkumu svých vývojových procesů.

Nový CEO Sudhakar Ramakrishna, který nastoupil v lednu 2021, vybudoval program „Secure by Design" – kompletní přestavba vývojového procesu, bezpečnostní kontroly v každé fázi sestavování softwaru, odolnost vůči kompromitaci build serverů.

Kybernetická bezpečnost jako zpětné záplatování po průšvihu funguje. Ale ideálně by se to nemělo stát ani poprvé.

Pro firmy pod zákonem 264/2025 Sb. je poučení přímočaré: vaši dodavatelé jsou rozšířením vašeho portfolia rizik. Zákon na to má odpověď. Otázkou je, zda ji implementujete dřív nebo poté, co se stane váš vlastní SolarWinds.

Chcete zjistit, jak vaše firma stojí v oblasti řízení dodavatelského řetězce podle nové legislativy? Vyzkoušejte demo Kraita Cyber One nebo se domluvte na nezávazné konzultaci.